Virus-encryptor: jak wyleczyć i odszyfrować pliki? Odszyfruj pliki po wirusie kryptograficznym

Same w sobie wirusy stanowią zagrożenie komputerowedziś nikt nie zaskakuje. Ale jeśli wcześniej wpłynęli na system jako całość, powodując awarie w jego funkcjonalności, dzisiaj, wraz z pojawieniem się takiej różnorodności, jak wirus-szyfrujący, działania przenikliwego zagrożenia dotyczą więcej danych użytkownika. Może to stanowić nawet większe zagrożenie niż destrukcyjne dla aplikacji wykonywalnych Windows lub apletów szpiegowskich.

Czym jest wirus kryptograficzny?

Sam w sobie, kod napisany w samokopiowaniuwirus, polega na szyfrowaniu prawie wszystkich danych użytkownika za pomocą specjalnych algorytmów kryptograficznych, które nie mają wpływu na pliki systemowe systemu operacyjnego.

Na początku logika narażenia wirusa na wiele osób nie byłacałkowicie zrozumiałe. Wszystko zostało wyjaśnione dopiero wtedy, gdy hakerzy, którzy utworzyli takie aplety, zaczęli żądać pieniędzy za przywrócenie początkowej struktury plików. W takim przypadku nie można zezwolić na odszyfrowanie plików zaszyfrowanych wirusami. Aby to zrobić, potrzebujesz specjalnego dekodera, jeśli chcesz, kodu, hasła lub algorytmu wymaganego do przywrócenia poszukiwanej zawartości.

Zasada przenikania do systemu i działania kodu wirusa

Zwykle "podnieś" takie śmieciInternet jest dość trudny. Głównym źródłem dystrybucji "zarażenia" jest wiadomość e-mail na poziomie programów zainstalowanych na określonym terminalu komputerowym, takich jak Outlook, Thunderbird, The Bat itp. Uwaga: serwery poczty internetowej nie dotyczą tego, ponieważ mają dostatecznie wysoki stopień ochrony i dostęp do danych użytkownika jest możliwe tylko na poziomie przechowywania w chmurze.

Kolejną rzeczą jest aplikacja na komputerzeterminal. W tym przypadku działanie wirusów jest tak szerokie, że nie można tego sobie wyobrazić. To prawda, że również tutaj warto dokonać rezerwacji: w większości przypadków wirusy są skierowane do dużych firm, z których można "zripować" pieniądze za dostarczenie kodu odszyfrowywania. Jest to zrozumiałe, ponieważ nie tylko lokalne terminale komputerowe, ale także serwery takich firm mogą przechowywać nie tylko całkowicie poufne informacje, ale także pliki, które można by rzec, w jednym egzemplarzu, nie podlegające zniszczeniu. A następnie odszyfrowanie plików po kryptograficznym wirusie staje się dość problematyczne.

Oczywiście zwykły użytkownik możepoddać się takiemu atakowi, ale w większości przypadków jest to mało prawdopodobne, jeśli zastosujesz się do najprostszych wskazówek dotyczących otwierania załączników z rozszerzeniami nieznanego typu. Nawet jeśli klient pocztowy definiuje załącznik z rozszerzeniem .jpg jako standardowy plik graficzny, musi najpierw zostać sprawdzony za pomocą zwykłego skanera antywirusowego zainstalowanego w systemie.

Jeśli tak się nie stanie, po otwarciu go dwukrotniestandardowy kod zostanie aktywowany i rozpocznie się proces szyfrowania, po którym ten sam Breaking_Bad (wirus kryptograficzny) będzie nie tylko możliwy do usunięcia, ale plików nie będzie można przywrócić po wyeliminowaniu zagrożenia.

Ogólne konsekwencje penetracji wszystkich wirusów tego typu

Jak już wspomniano, większość wirusów tegotyp przenikać system przez e-mail. Cóż, powiedzmy, że z treścią taką jak "Zmieniliśmy umowę, zeskanowaliśmy załącznik" lub "Wysłałeś list przewozowy dotyczący wysyłki towarów (kopia tam)" do dużej zarejestrowanej organizacji. Naturalnie, niczego nie podejrzewający pracownik otwiera plik i ...

Wszystkie pliki użytkownika na poziomie biuradokumenty, multimedia, wyspecjalizowane projekty AutoCAD lub nawet wszelkie dane nadrzędne natychmiast szyfrowane, a jeżeli terminal komputerowy znajduje się w sieci lokalnej, wirus może być przekazywany dalej poprzez szyfrowanie danych na innych maszynach (jest on widoczny z „hamulcowym” awarii systemu programy lub aktualnie uruchomione aplikacje).

Pod koniec procesu szyfrowania sam wirusniby wysyła rodzaj raportu, po którym firma może otrzymać wiadomość, że takie a takie zagrożenie przeniknęło do systemu i tylko taka a taka organizacja może je rozszyfrować. Zwykle dotyczy to wirusa [email protected]. Następnie pojawia się wymóg zapłaty za usługi deszyfrujące z propozycją przesłania kilku plików na e-mail klienta, co jest najczęściej fikcyjne.

Szkody spowodowane wpływem kodu

Jeśli ktoś nie zrozumiał: odszyfrowywanie plików po wirus-szyfrze - proces jest dość pracochłonny. Nawet jeśli nie "podążysz" za potrzebami atakujących i nie spróbujesz użyć oficjalnych struktur państwowych do zwalczania przestępstw komputerowych i zapobiegania im, zazwyczaj nic nie jest warte zachodu.

Jeśli usuniesz wszystkie pliki, przywróćsystem, a nawet kopiować oryginalne dane z nośnika wymiennego (oczywiście, jeśli istnieje taka kopia), tak samo z aktywowanym wirusem wszystko zostanie ponownie zaszyfrowane. Dlatego nie trzeba się łudzić, zwłaszcza przy włożeniu tego samego napędu flash do portu USB, użytkownik nawet nie zauważy, w jaki sposób wirus szyfruje dane. Właśnie wtedy nie dostaniesz problemów.

Pierworodny w rodzinie

Zwróćmy teraz uwagę na pierwszevirus-encryptor. Jak wyleczyć i odszyfrować pliki po uderzeniu kodu wykonywalnego, załączonego do załącznika wiadomości e-mail z ofertą znajomości, w chwili jego pojawienia się nikt nigdy nie pomyślał. Świadomość wielkości katastrofy przychodziła z czasem.

Wirus ten miał romantyczną nazwę "Kocham"Ty ». Nieświadomy użytkownik otworzył załącznik e-mail i otrzymał kompletnie nie odtwarzalnych plików multimedialnych (grafika, wideo i audio). Następnie jednak takie działania wyglądały na bardziej destrukcyjne (szkodząc bibliotekom medialnemu użytkownika) i nikt nie potrzebował na to pieniędzy.

Najnowsze modyfikacje

Jak widać, ewolucja technologii stała się całkiemdochodowy biznes, zwłaszcza jeśli weźmiemy pod uwagę, że wielu liderów dużych organizacji natychmiast ucieka, aby zapłacić za odszyfrowanie działań, całkowicie nie myśląc, że można stracić zarówno pieniądze, jak i informacje.

Przy okazji, nie patrz na te wszystkie "w lewo"posty w Internecie, mówią: "Zapłaciłem / zapłaciłem wymaganą kwotę, otrzymałem kod, wszystko zostało przywrócone." Nonsens! Wszystko to zostało napisane przez twórców wirusa, aby przyciągnąć potencjalnych, przepraszających "frajerów". Ale według standardów zwykłego użytkownika kwota płatności jest dość poważna: od setek do kilku tysięcy lub dziesiątek tysięcy euro lub dolarów.

Teraz spójrz na najnowsze typy wirusów, takich jaktyp, który został naprawiony stosunkowo niedawno. Wszystkie są praktycznie podobne i odnoszą się nie tylko do kategorii kryptografów, ale także do grupy tak zwanych szantażystów. W niektórych przypadkach działają one bardziej poprawnie (np. Paycrypt), pozornie wysyłając oficjalne propozycje biznesowe lub wiadomości, że ktoś dba o bezpieczeństwo użytkownika lub organizacji. Taki wirus-szyfrujący z jego komunikatem tylko wprowadza w błąd użytkownika. Jeśli podejmie choćby najmniejszą akcję płatniczą, wszystkie - "rozwód" będzie w całości.

Wirus XTBL

Względnie nowy wirus XTBL może byćprzypisane do klasycznej wersji kryptografa. Zazwyczaj system penetruje system za pomocą wiadomości e-mail zawierających załączniki w postaci plików z rozszerzeniem .scr, który jest standardowym elementem wygaszacza ekranu systemu Windows. System i użytkownik uważają, że wszystko jest w porządku i aktywują przeglądanie lub zapisywanie załącznika.

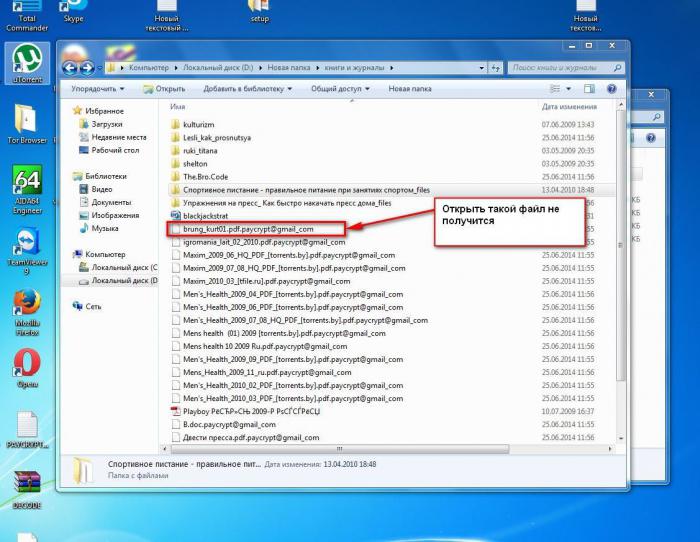

Niestety, prowadzi to do smutnych konsekwencji: nazwy plików są konwertowane na zestaw znaków, a rozszerzenie .xtbl jest dodawane do rozszerzenia głównego, a następnie komunikat o możliwości odszyfrowania po wpłaceniu określonej kwoty (zwykle 5 tysięcy rubli) przychodzi na żądany adres pocztowy.

Wirus CBF

Ten rodzaj wirusa należy również do klasyków gatunku. Pojawia się w systemie po otwarciu załączników wiadomości e-mail, a następnie zmienia nazwy plików użytkownika, dodając na końcu rozszerzenie, takie jak .nochance lub .perfect.

Niestety, deszyfrowanie wirusa kryptograficznegoTego rodzaju analiza zawartości kodu, nawet na etapie jego pojawiania się w systemie, nie jest możliwa, ponieważ po zakończeniu swoich działań przeprowadza autodestrukcję. Nawet takie, jak wielu uważa, uniwersalne narzędzie, takie jak RectorDecryptor, nie pomaga. Ponownie, użytkownik otrzymuje list z żądaniem zapłaty, który jest wydawany na dwa dni.

Wirus Breaking_Bad

Ten rodzaj zagrożenia działa w taki sam sposób, ale zmienia nazwy plików w wersji standardowej, dodając rozszerzenie .breaking_bad.

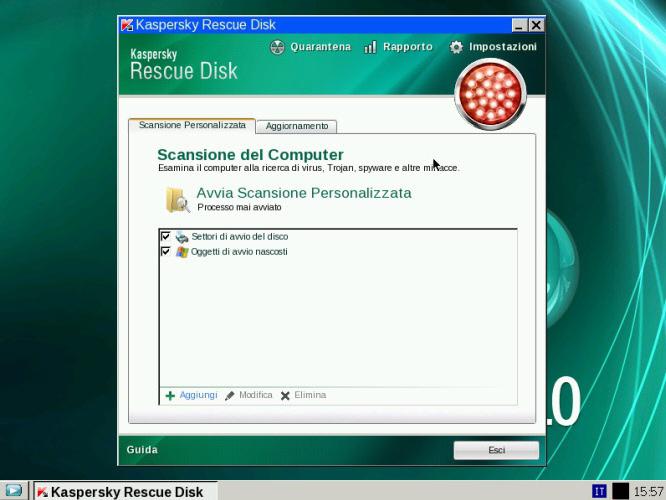

Ta sytuacja nie jest ograniczona. W przeciwieństwie do poprzednich wirusów, ten może utworzyć jeszcze jedno rozszerzenie - .Heisenberg, więc nie zawsze jest możliwe znalezienie wszystkich zainfekowanych plików. Tak więc Breaking_Bad (virus-encryptor) jest dość poważnym zagrożeniem. Nawiasem mówiąc, zdarzają się przypadki, że nawet pakiet licencjonowany Kaspersky Endpoint Security 10 pomija tego typu zagrożenie.

Wirus [email protected]

Oto jedno, być może, najpoważniejsze zagrożenie,który jest głównie skierowany do dużych organizacji komercyjnych. Z reguły pismo przychodzi do jakiegoś działu, który wydaje się zawierać zmiany w umowie dostawy, a nawet list przewozowy. Załącznik może zawierać zwykły plik .jpg (typ obrazu), ale częściej wykonywalny skrypt .js (aplet Java).

Jak odszyfrować wirusa szyfrującego tego typu? Sądząc po tym, że jest używany jakiś nieznany algorytm RSA-1024, nie ma mowy. Jeśli zaczniemy od nazwy, możemy założyć, że jest to 1024-bitowy system szyfrowania. Ale, jeśli ktoś pamięta, dziś 256-bitowa AES jest uważana za najdoskonalszą.

Encryption virus: jak wyleczyć i odszyfrować pliki za pomocą oprogramowania antywirusowego

Do tej pory, aby rozszyfrować zagrożenia takieNie znaleziono jeszcze żadnego rodzaju rozwiązania. Nawet tacy mistrzowie w dziedzinie ochrony antywirusowej jak Kaspersky, Dr. Web i Eset, nie mogą znaleźć klucza do rozwiązania problemu, gdy wirus szyfrowania odziedziczył system. Jak leczyć pliki? W większości przypadków sugeruje się wysłanie zgłoszenia na oficjalną stronę programisty antywirusa (nawiasem mówiąc, tylko jeśli licencjonowane oprogramowanie tego programisty jest w systemie).

W takim przypadku musisz załączyć kilka zaszyfrowanychpliki, a także ich "zdrowe" oryginały, jeśli takie istnieją. Ogólnie rzecz biorąc, bardzo niewiele osób zachowuje kopie danych, więc problem ich braku tylko zaostrza już nieprzyjemną sytuację.

Możliwe sposoby ręcznego identyfikowania i eliminowania zagrożenia

Tak, skanowanie za pomocą zwykłych zagrożeń antywirusowych identyfikuje, a nawet usuwa je z systemu. Ale co zrobić z tymi informacjami?

Niektórzy próbują użyćprogramy-dekodery, takie jak wspomniane już narzędzie RectorDecryptor (RakhniDecryptor). Zauważamy od razu: to nie pomaga. W przypadku wirusa Breaking_Bad może on jedynie wyrządzić szkodę. A oto dlaczego.

Faktem jest, że ludzie tworzą takie wirusypróbując chronić siebie i pouczać innych. Podczas korzystania z narzędzi do odszyfrowania wirus może reagować w taki sposób, że cały system "odleci", a wraz z całkowitym zniszczeniem wszystkich danych przechowywanych na dyskach twardych lub partycjach logicznych. To, że tak powiem, jest wskazówką dla budowania wszystkich tych, którzy nie chcą płacić. Trzeba mieć nadzieję tylko na oficjalne laboratoria antywirusowe.

Metody kardynalne

Jeśli jednak sprawy są naprawdę złe, musiszprzekazać informacje. Aby całkowicie pozbyć się zagrożenia, musisz sformatować cały dysk twardy, w tym partycje wirtualne, a następnie ponownie zainstalować "system operacyjny".

Niestety, nie ma innego wyjścia. Nawet cofnięcie systemu do określonego zapisanego punktu przywracania nie pomoże. Wirus może zniknąć, ale pliki pozostaną zaszyfrowane.

Zamiast posłowia

Podsumowując, warto zauważyć, że sytuacja wygląda następująco: wirusowy szyfrator penetruje system, wykonuje brudną robotę i nie jest obsługiwany przez żadne znane środki. Ochrona antywirusowa nie była gotowa na tego typu zagrożenia. Jest oczywiste, że możesz wykryć lub usunąć wirusa po ekspozycji. Ale zaszyfrowane informacje pozostaną w brzydkiej formie. Dlatego chciałbym mieć nadzieję, że najlepsze umysły firm zajmujących się tworzeniem oprogramowania antywirusowego nadal znajdą rozwiązanie, chociaż sądząc po algorytmach szyfrowania, będzie to bardzo trudne. Przypomnij sobie przynajmniej maszynę szyfrującą Enigma, która podczas II wojny światowej znajdowała się w niemieckiej flocie. Najlepsi kryptografowie nie mogli rozwiązać problemu algorytmu odszyfrowywania wiadomości, dopóki nie otrzymają urządzenia. Tak jest tutaj.